Idee

Ich wollte eine alte Türklingel („Ding-Dong“) mit einer Freisprechanlage ausstatten. Dazu sollten jedoch keine Kabel gelegt werden und es sollte auch kein Hörer/Sprecher gesetzt werden müssen. Bleibt eigentlich nur noch eine Lösung mittels Funkübertragung.

Was bietet sich da an?

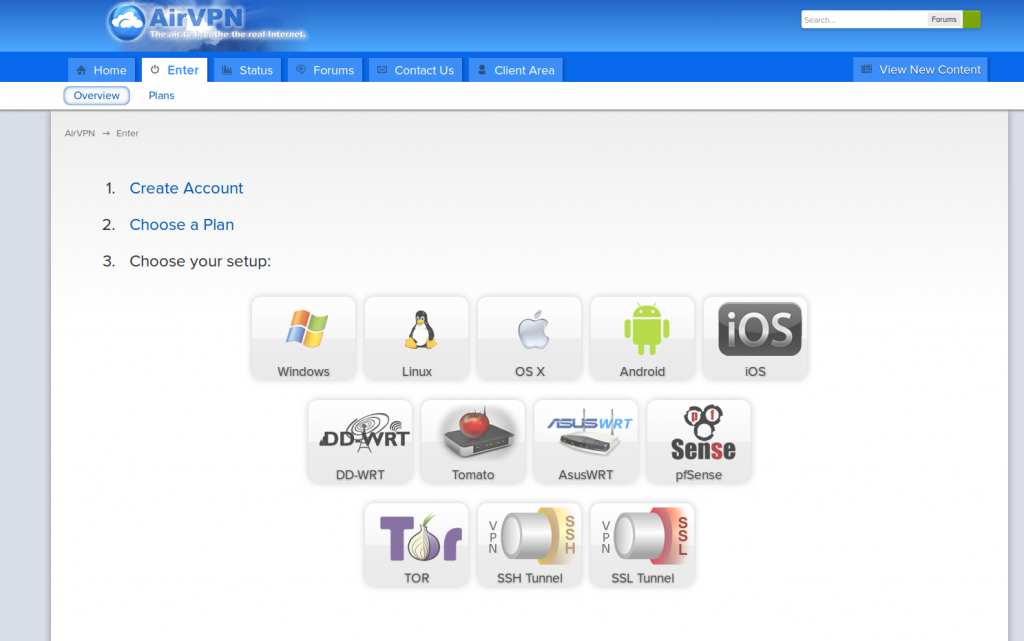

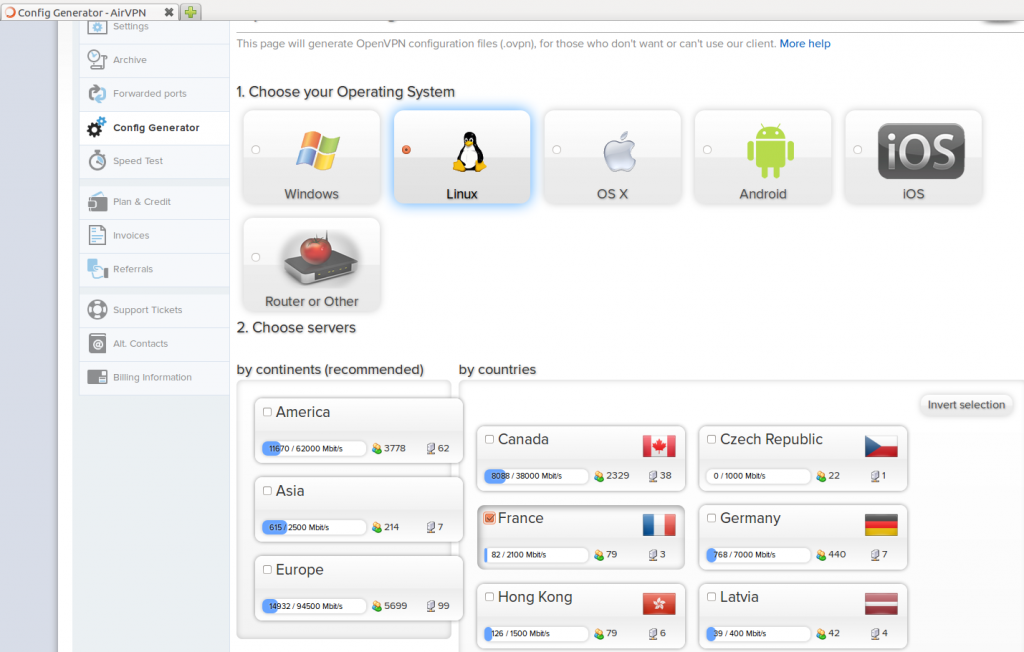

-GSM Freisprechstelle -> Machbar, kostet Gebühren für Karte und/oder Gespräche.

-WLAN/VoIP Freisprechstelle -> Ebenso machbar, erfordert aber einen VoIP Dienst der wieder mit Kosten verbunden ist. Alternativ ein eigener (z.B. Asterisk) VoIP Server -> Adminaufwand/Stromkosten

-DECT Freisprecheinrichtung -> Auch machbar, erfordert eine DECT Basisstation

Nachteil bei allen vorgenannten Lösungen ist, dass man entweder die bestehende Klingelanlage abmontiert und durch die neue Lösung ersetzt oder quasi eine zusätzliche Anlage parallel montiert.

Alle o.g. Geräte kosten so 500-1000 EUR. Grandios. Leider gibt es diese TFEen nicht als günstige Einzelmodule, wenn ich richtig gesehen habe. Das gefällt mir alles nicht. Am liebsten wäre es mir, wenn man eine reine DECT TFE nachrüsten könnte. Also irgendwo in die Garage bzw. unter Putz die Elektronik, nach außen nur Mikro und Lautsprecher sichtbar und das ganze Teil verbindet sich mittels DECT mit einer vorhandenen Basis. Wenn jemand klingelt, dann ruft man die TFE an und kann sich unterhalten. Nicht mehr, nicht weniger.

Problem: So etwas gibt es offenbar nicht.

Problemlösung

Wie löst man nun das Problem? Bleibt eigentlich nur Selbstbau.

Brainstorming -> Bau mittels Umbau eines DECT Mobilteils…

1. Mobilteil muss eine Freisprecheinrichtung mitbringen, dazu ist eine gute Rückkopplungssperre nötig (Jeder kennt das „fieeeeeeeep“, wenn Mikrofon und Lautsprecher zu nah beieinander sind)

2. Mobilteil muss ankommende Anrufe automatisch annehmen

3. Mobilteil darf nicht klingeln wenn Anrufe von extern auf andere Mobilteile ankommen

4. Lautsprecher muss laut genug sein, damit man etwas hört, Mikro muss gut genug aufnehmen, damit der Sprecher verstanden wird

Punkt 1 ist relativ einfach zu lösen. Das AVM Speedphone 300 verfügt über eine Freisprecheinrichtung und zugleich soll es über eine sehr gute Rückkopplungssperre (DSP!) verfügen. Außerdem ist das Telefon gebraucht schon inkl. Versandkosten für 10 EUR zu bekommen.

Laut Handbuch scheint es zwar für Speedport Router bzw. AVM Fritzboxen optimiert zu sein, ich konnte es jedoch ohne Probleme mit einer Gigaset Basisstation verbinden und alle benötigten Funktionen testen. Interne Gespräche, Freisprechen, alles OK.

Punkt 3 konnte an der Gigaset Basisstation gelöst werden. Dort dem entsprechenden Mobilteil die öffentlichen MSNs entziehen und fertig.

Punkt 2 kann nicht so einfach gelöst werden. Leider bietet das Telefon dies nicht als Einstellung in den Optionen an. Es gibt zwar den Menüpunkt „Direktannahme“, dieser bedeutet jedoch nur, dass ein Anruf sofort angenommen wird, wenn das Telefon aus der Ladeschale genommen wird.

Schauen wir uns an, was passiert, wenn man das Telefon anruft:

-Das Display erhellt sich

-Die Tastaturbeleuchtung schaltet sich ein

-Hinter der Lautsprechertaste beginnt eine grüne LED zu blinken

-Aus dem Freiprechlautsprecher ertönt der Klingelton

Das bietet einige Ansätze, wie man die automatische Annahme umsetzen kann. Am liebsten wäre es mir gewesen, das über die grüne LED zu machen. Leider scheint die bei meinem Telefon auch ohne Anruf sporadisch zu blinken. Die Anleitung schweigt sich dazu aus. Könnten entgangene Anrufe sein oder Batteriestand. Das fällt als Option also weg.

Bliebe noch die Tastaturbeleuchtung. Da niemand mit dem Telefon hantiert und die Beleuchtung so einschaltet, kann sich diese eigentlich nur noch dann einschalten, wenn ein Anruf ankommt oder man das Telefon aus der Ladeschale nimmt. Da die Schale/Ladefunktion in der fertigen Lösung durch eine 4V Versorgung über den Batterieanschluss gelöst werden soll, dürfte die Tastaturbeleuchtung eigentlich nur noch angehen, wenn ein Anruf reinkommt. Dem ist aber leider nicht so. Denn die Beleuchtung der Tastatur wird auch kurz aktiviert, wenn ein Gespräch beendet wird! Demzufolge würde die TFE sofort nach dem Auflegen erneut auf Freisprechen schalten usw.

Ich habe das nun so gelöst, dass das Telefon automatisch auf Freisprechen schalten wenn:

– die Tastaturbeleuchtung aktiviert wird

(logisches) UND

– die kleine grüne LED aktiviert wird

Punkt 4 ist durch Verstärker zu lösen.

Bau/Umsetzung

Automatische Rufannahme

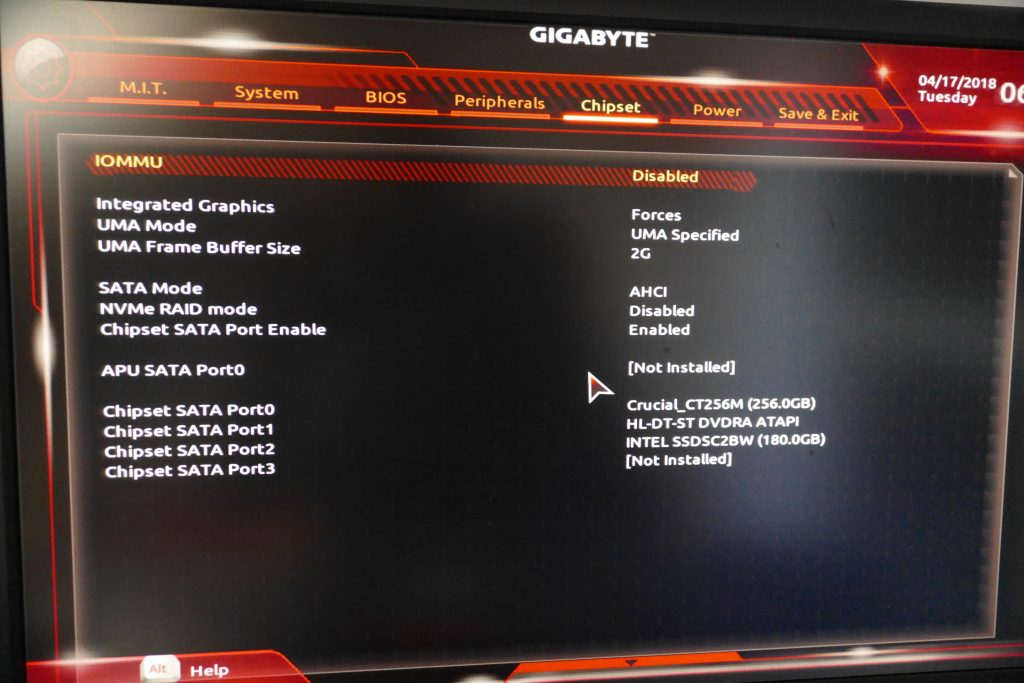

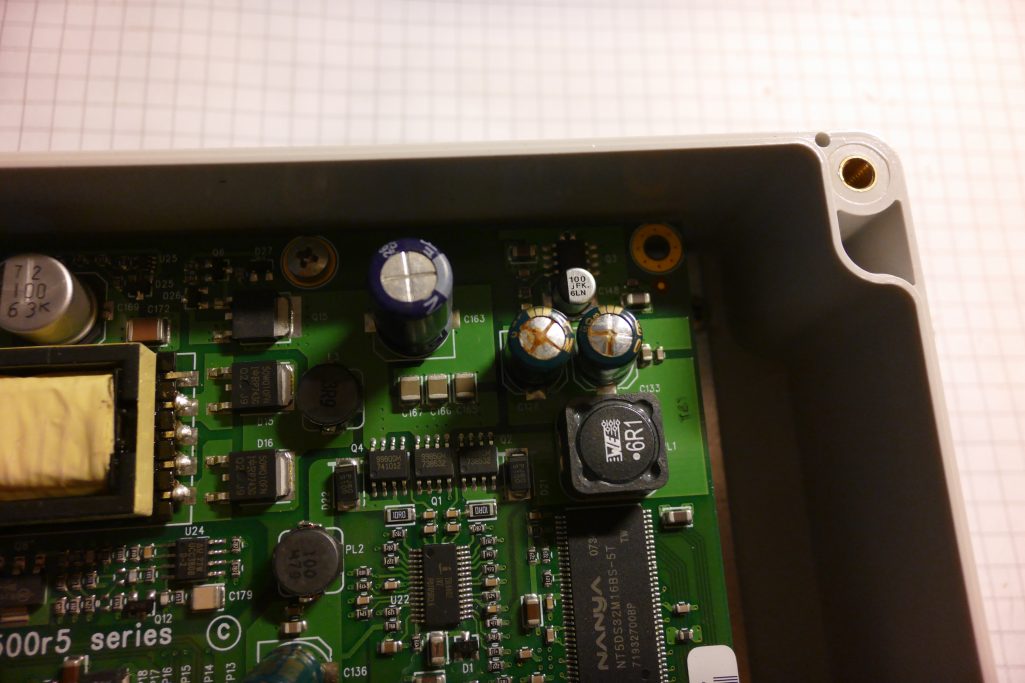

Die Anoden der Tastatur-LEDs (im Detailbild Lötpunkt 2) werden auf HIGH (3V3) geschaltet zum leuchten, die kleine grüne LED links wird am unteren Pin auf (im Detailbild Lötpunkt 1) LOW gezogen und leuchtet dann. Vorher liegt an beiden Pins 3V3 an und nichts leuchtet.

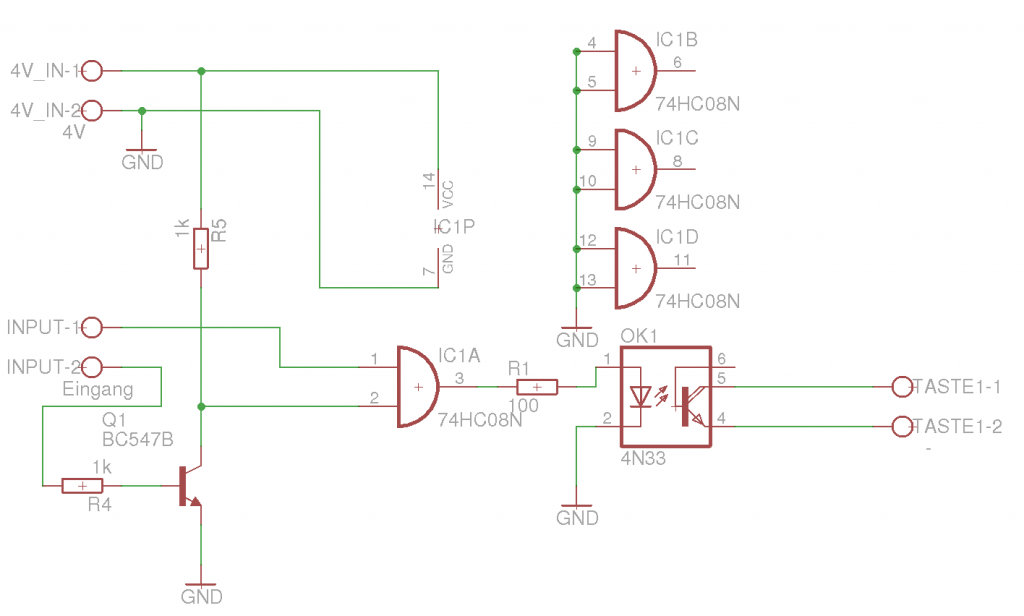

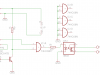

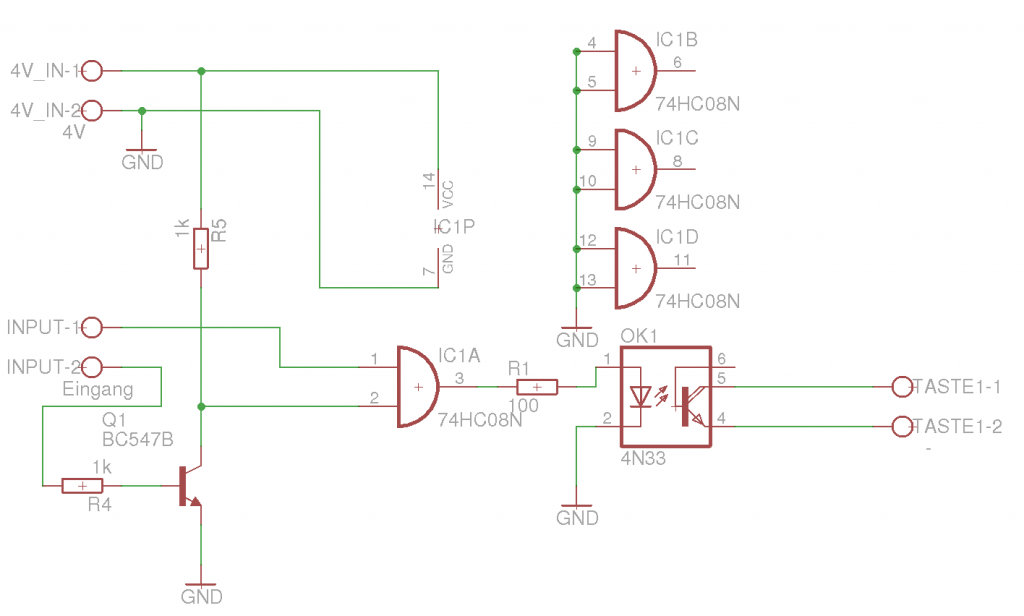

Verknüpft habe ich diese über eine Inverterschaltung (NOT-Gatter) mit einem BC547 Transitor auf ein logisches AND-Gatter IC 74HC08. Ist also die Tastatur-LED HIGH UND die grüne LED LOW, liegt an den Eingängen des Gatters 2x HIGH an und der Ausgang wird auf HIGH geschaltet.

Das HIGH am Ausgang steuert dann über einen 100Ohm Vorwiderstand einen 4N33 Optokoppler an, der an seinem Ausgang (im Detailbild die Lötpunkte 3+4, die Folie über der Taste einfach vorsichtig wegschneiden) direkt die Taste für Freisprechen „drückt“.

Ergebnis: Das Telefon nimmt jeden Anruf sofort mit Freisprechen an.

Damit sich das Kabelwirrwar in Grenzen hält, habe ich mir für diese Adaptierung eine kleine Platine geäzt. Der Schaltplan ist im Bild zu sehen, die Anschlusklemmen sind Wago 2-er Terminals für Printmontage.

Input-1 ist für die Tastaturbeleuchtung an Lötpunkt 2

Input-2 ist für die grüne LED an Lötpunkt 1

Taste1-1 und Taste 1-2 gehen an Lötpunkte 3+4. Sollte die Taste nicht betätigt werden, ggf. die Anschlüsse vertauschen.

Freisprechen

Zum völligen Freisprechen, also zB zur Montage des Mobilteils in einem Gehäuse in der Garage, sind nun noch kleinere Umbaumaßnahmen erforderlich. Der Lautsprecher für Freisprechen/Klingelton wird entfernt. An dessen Stelle kommt eine 3,5mm Klinkenbuchse.

Ebenso entfernt man die Mikrofonkapsel.

Ursprünglich wollte ich diese einfach über ein 1-2m langes Kabel wieder mit den entsprechenden Lötpunkten verbinden, allerdings war dann so gut wie nichts mehr zu hören. Ich habe daher beschlossen, dass das Signal der Elektretkapsel zunächst mit einem Mikrofonvorverstärker (MVV) etwas aufgeblasen werden soll. Ich habe mir dafür ein 3.- EUR Modul aus der Bucht besorgt, das mit einem NE5532P Operationsverstäker aufgebaut ist. Dieses bietet eine Verstärkung/Gain von 5.

Für das Geld lohnt der Selbstbau eigentlich schon nicht mehr 😉

Link: http://www.ebay.de/itm/371779248097

An den MVV kann man die Elektretkapsel nicht so ohne weiteres direkt anschließen, da Elektretkapseln mit einer Bias-Spannung versorgt werden müssen. Prinzipiell sieht die passende Anschaltung aber ganz einfach aus, hier ein Beispiel:

Quelle: https://www.mikrocontroller.net/topic/268081#2797550

Quelle: https://www.mikrocontroller.net/topic/268081#2797550

Für P1 habe ich einen Festwiderstand von 2.2kOhm verwendet, zusammen mit der Versorgungsspanung von 4V (NICHT mit 9V wie in dem Beispiel) hat sich eine Bias-Spannung von ca. 1.5V an der Kapsel eingestellt. Als C1 habe ich einen Elko von 10µF verwendet, Anode zur Kapsel. Die Kathode des Kondensators ist zusammen mit Masse der Ausgang, der an den Eingang des MVV angeschlossen wird.

Den Ausgang des MVV (der übrigens von 12-35V DC alles frisst *g*) lötet man nun an Stelle der ursprünglichen Mikrofonkapsel an. Nach belieben kann man dafür dann auch wieder Klinkenstecker setzen, um Modular zu bleiben.

Bei NF Verkabelung immer an geschirmte Kabel denken!

Stand (vom 09.01.17)

Zeit, den vorläufigen Stand festzuhalten:

– Telefon nimmt Rufe automatisch an

– Freisprechlautsprecher über 3,5mm Klinkenbuchse zunächst mal an herkömmliche PC Aktivlautsprecher angeschlossen. Der Klang ist glasklar

– Mikrofonkapsel über MVV an Stelle der Elektretkapsel angeschlossen. Auch in 4-5m Entfernung sehr gute Verständigung möglich, leises Rauschen/zirpen.

Stand (vom 28.01.17)

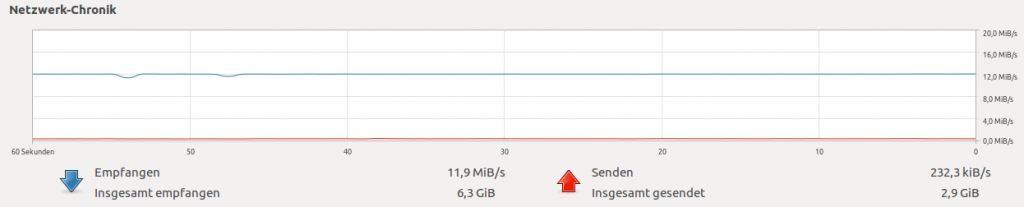

Nachdem ich auf die Elektretkapsel Primo EM172 (Datenblatt) gestoßen bin, habe ich mir die mal bestellt. Was soll ich sagen, exzellent! Der MVV kann komplett entfallen. Die Kapsel ist ohne MVV an einem 2m langen Kabel gut genug, um in 1-2m Entfernung sauber zu kommunizieren. So gut wie kein rauschen vorhanden. Da der MVV nun entfällt, vereinfacht sich auch das ganze System etwas. Aktuell nutze ich (noch) kleine Aktivlautsprecher mit 220V Versorgung, das Telefon und die Adapterplatine werden mit einem 12V Netzteil über einen DC-DC Step-Down Converter mit 4.5V versorgt.

Stand (vom 16.02.17)

Die Nutzung von Aktivboxen gefällt mir nicht. Auch mit Ausschlachten. Irgendwie ungelenk.

Ich habe mir in der Bucht daher für schmales Geld mal ein kleines Mono-Verstärkermodul für ’ne Mark Fuffzich geleistet (z.B. so eines) und einen wetterfesten Lautsprecher von Reichelt (z.B. den Visaton VIS SL 87WPM8). Wenn man den Lautsprecher gut einbaut und auf akustische Kuzschlüsse achtet, dann funktioniert das erstaunlich gut!

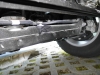

Der Plan war ursprünglich, zwei Aluplatten so zu bearbeiten, dass man das ganze im Außenbereich unter Putz einbauen kann. Da in der Front schon für Klingel und beleuchtung gebürsteter Edelstahl verwendet wird, habe ich mich für zwei Platten in 1mm Edelstahl entschieden. Die äußere Platte(140x140mm) ist eigentlich keine Platte mehr, da aus ihr in der mitte ein Quadrat von 100x100mm ausgeschnitten wurde. Dieser Rahmen wird dann mit passenden Bohrungen für die Wand und Nietmuttern versehen. Die Innere Platte wird für Mikro und Lautsprecher gebohrt, und mit Bohrungen für Schrauben (vorzugsweise Edelstahl) versehen, die vom Gewinde natürlich zu den Nietmuttern passen sollten 😉 Im Fotobereich sieht man die montierten Stahlteile.

Hinter dem Edelstahl muss man natürlich Platz für den Lautsprecher und ein paar Verkabelungen schaffen.

To Do

Nächste Schritte:

– Einbau aller Teile in Gehäuse

– Verkabelung